Pitanje sigurnosti u zadnje vrijeme postaje sve aktualnije u online okruženju. To je zato što čak i relativno pouzdani alati koji omogućuju upravljanje lozinkama često postaju žrtve hakerskih napada. U mnogim slučajevima napadači se niti ne trude razviti vlastite instrumente od nule, već koriste gotova rješenja temeljena na, primjerice, MaaS modelu, koji se mogu implementirati u različitim oblicima, a čija je svrha online praćenje i evaluacija podataka. Međutim, u rukama agresora služi za zarazu uređaja i distribuciju vlastitog zlonamjernog sadržaja. Stručnjaci za sigurnost uspjeli su otkriti korištenje takvog MaaS-a nazvanog Nexus, koji ima za cilj dobivanje bankovnih podataka s uređaja s Android pomoću trojanskog konja.

Društvo Čista koji se bavi kibernetičkom sigurnošću analizirao modus operandi sustava Nexus koristeći uzorke podataka s podzemnih foruma u suradnji s serverom lokaciji techradar. Ovaj botnet, tj. mreža kompromitiranih uređaja koje zatim kontrolira napadač, prvi put je identificiran u lipnju prošle godine i omogućuje svojim klijentima izvođenje ATO napada, skraćeno od Account Takeover, za mjesečnu naknadu od 3 USD. Nexus se infiltrira u uređaj vašeg sustava Android pretvarajući se u legitimnu aplikaciju koja bi mogla biti dostupna u često sumnjivim trgovinama aplikacija trećih strana i pakira ne baš prijateljski bonus u obliku trojanskog konja. Nakon što se zarazi, žrtvin uređaj postaje dio botneta.

Nexus je moćan zlonamjerni softver koji može zabilježiti vjerodajnice za prijavu u različite aplikacije koristeći keylogging, zapravo špijunirajući vašu tipkovnicu. Međutim, također je sposoban ukrasti dvofaktorske kodove za provjeru autentičnosti dostavljene putem SMS-a i informace iz inače relativno sigurne aplikacije Google Authenticator. Sve to bez vašeg znanja. Zlonamjerni softver može izbrisati SMS poruke nakon krađe kodova, automatski ih ažurirati u pozadini ili čak distribuirati drugi zlonamjerni softver. Prava sigurnosna noćna mora.

Budući da su žrtvini uređaji dio botneta, akteri prijetnji koji koriste sustav Nexus mogu daljinski nadzirati sve botove, zaražene uređaje i podatke dobivene s njih, koristeći jednostavan web panel. Sučelje navodno omogućuje prilagodbu sustava i podržava daljinsko ubacivanje približno 450 stranica za prijavu u bankovne aplikacije koje izgledaju legitimno radi krađe podataka.

Moglo bi vas zanimati

Tehnički gledano, Nexus je evolucija bankarskog trojanca SOVA iz sredine 2021. Prema Cleafyju, izgleda da je SOVA izvorni kod ukrao operater botneta Android, koja je zakupila naslijeđeni MaaS. Entitet koji pokreće Nexus upotrijebio je dijelove ovog ukradenog izvornog koda i zatim dodao druge opasne elemente, kao što je modul ransomwarea koji može zaključati vaš uređaj pomoću AES enkripcije, iako se čini da to trenutno nije aktivno.

Nexus stoga dijeli naredbe i kontrolne protokole sa svojim zloglasnim prethodnikom, uključujući ignoriranje uređaja u istim zemljama koje su bile na SOVA listi dopuštenih. Stoga se hardver koji radi u Azerbajdžanu, Armeniji, Bjelorusiji, Kazahstanu, Kirgistanu, Moldaviji, Rusiji, Tadžikistanu, Uzbekistanu, Ukrajini i Indoneziji zanemaruje čak i ako je alat instaliran. Većina tih zemalja članice su Zajednice neovisnih država osnovane nakon raspada Sovjetskog Saveza.

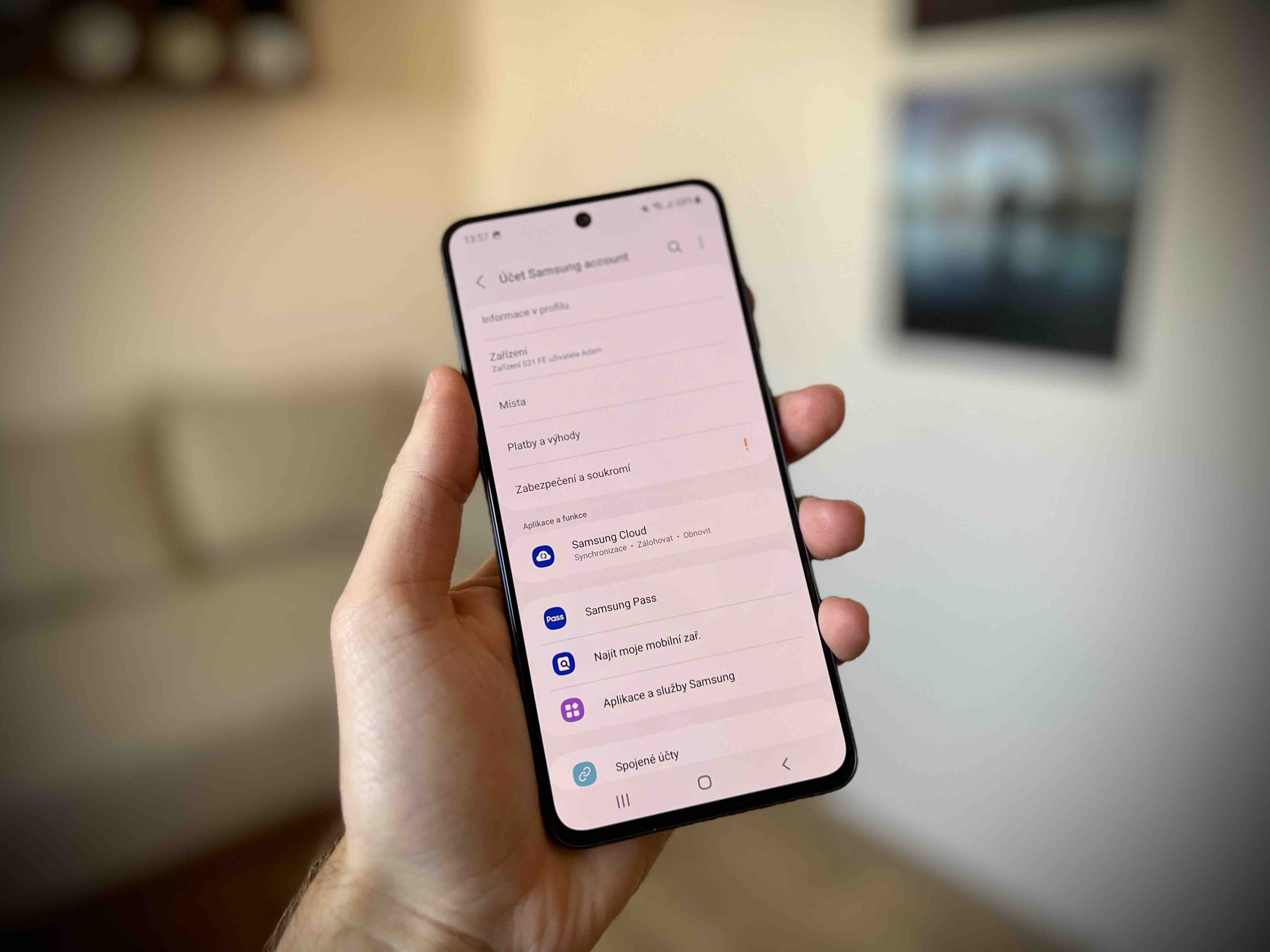

Budući da je malware po prirodi trojanski konj, njegovo otkrivanje može biti na uređaju sustava Android dosta zahtjevno. Moguće upozorenje može biti uočavanje neuobičajenih skokova u korištenju mobilnih podataka i Wi-Fi mreže, što obično znači da zlonamjerni softver komunicira s hakerovim uređajem ili se ažurira u pozadini. Drugi znak je nenormalno pražnjenje baterije kada se uređaj aktivno ne koristi. Ako naiđete na bilo koji od ovih problema, bilo bi dobro da počnete razmišljati o izradi sigurnosne kopije važnih podataka i vraćanju uređaja na tvorničke postavke ili kontaktiranju kvalificiranog stručnjaka za sigurnost.

Kako biste se zaštitili od opasnog zlonamjernog softvera kao što je Nexus, uvijek preuzimajte aplikacije samo iz pouzdanih izvora kao što je Google Play Store, provjerite imate li instalirana najnovija ažuriranja i aplikacijama dajte samo one dozvole potrebne za njihovo pokretanje. Cleafy tek treba otkriti opseg Nexus botneta, ali ovih je dana uvijek bolje biti oprezan nego dočekati gadno iznenađenje.